Журналисты нашли доказательство связи кампании по дезинформации Doppelgänger («Двойник») с российским правительством. Сделать это удалось расследователям из немецкого проекта Correctiv после неоднократных запросов и предоставления результатов своей работы европейским компаниям и правоохранительным органам. Выяснилось, что один из IP-адресов, которые использовали операторы пропагандистской кампании, связан с сотрудником Главного управления связи государственного центра обработки информации Минобороны России. Кроме того, сам этот IP-адрес относится к сети АО «Воентелеком» — виртуальному мобильному оператору, созданному t2 совместно с Министерством обороны России.

Correctiv не называет имя человека, благодаря которому стало известно о связи Doppelgänger с Минобороны. The Insider верифицировал его личность — им оказался Вадим Николаевич Лукьянченко. Он действительно работает в министерстве — на это указывает как его имя (находится в списках сотрудников и в телефонных справочниках Минобороны с указанием департамента, в котором работает сотрудник), так и адрес, который он указывал для различных личных целей, — в слитых базах данных с его именем и адресом электронной почты неоднократно встречается адрес: Большой Знаменский переулок, дом 21 в Москве. Это адрес Главного управления связи Минобороны России.

История

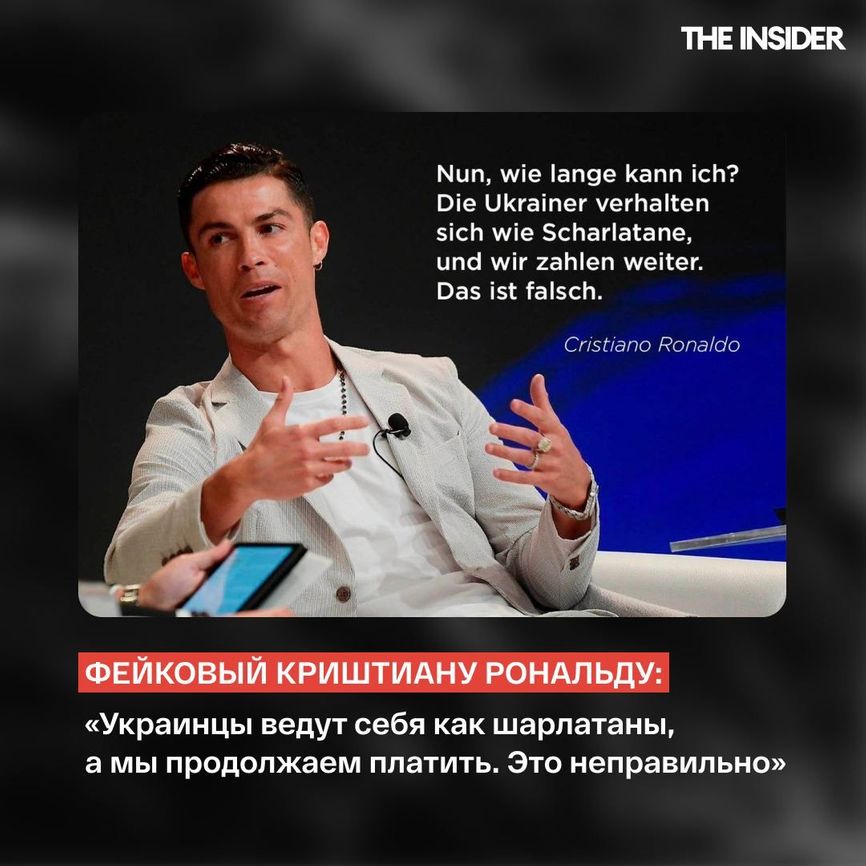

Doppelgänger — условное название кампании по вмешательству в дела иностранных государств, в рамках которой было создано огромное количество фейковых новостных сайтов и неаутентичных аккаунтов в социальных сетях. Эти сайты и аккаунты на разных языках распространяли полностью фейковую или искаженную информацию о людях или событиях в интересах российских властей и спецслужб — в частности, связанную с украинскими политиками и вооруженным вторжением России в Украину. К примеру, в конце 2023 года сотни аккаунтов в Х (Twitter) и других соцсетях публиковали цитаты с критикой войны и финансовой помощи западных стран Украине. В частности, авторы коллажей с фотографиями Бейонсе, Арианы Гранде, Анджелины Джоли, Роналду утверждали, что те якобы высказывались против помощи Украине и против президента Владимира Зеленского.

Пример фейковой цитаты Криштиану Роналду, которую распространяли боты Doppelgänger

Как ранее писал The Insider, чтобы сделать свои материалы более правдоподобными, в рамках кампании были созданы сайты-клоны ведущих СМИ, таких как Der Spiegel, Fox News и РБК. Кроме того, как выяснил The Insider совместно с проектом «Блокировщик Ботов / antibot4navalny», сеть сайтов и аккаунтов под контролем Doppelgänger также активно продвигала антисемитские материалы на разных европейских языках.

Уничтожение инфраструктуры Doppelgänger

В течение многих лет Doppelgänger распространял ссылки на многочисленные фейковые сайты через социальные сети, такие как Facebook и Twitter. Чтобы избежать обнаружения этими платформами, организаторы кампании использовали украинского провайдера услуг, доказал Correctiv. В октябре этого года, после блокировки украинским провайдером, большинство ссылок на Twitter Doppelgänger стали недоступны.

Кроме того, как выяснили расследователи, в сентябре Doppelgänger зарегистрировал несколько сайтов кампании через немецкую компанию. После запросов Correctiv эта немецкая компания также удалила сайты. Ключевые порталы Doppelgänger, такие как Reliable Recent News, стали недоступны с 7 ноября.

К расследованию подключились спецслужбы Баварии, которые смогли добиться от провайдеров хостинга, а от социальных сетей — информации об аккаунтах, с которых распространялись фейки. Благодаря расследованию и запросам, Correctiv стали известны некоторые IP-адреса, которые использовали операторы сети Doppelgänger. Получив эту информацию, журналисты доказали, что к «ботоферме» причастно Минобороны России. The Insider также ознакомился с результатами расследования немецких спецслужб.

Для работы операторы Doppelgänger использовали Keitaro — маркетинговый инструмент, предназначенный для управления рекламными кампаниями. Полученные от компании данные Keitaro также показали четкую связь сети дезинформации с Россией — большая часть IP-адресов, с которых операторы Doppelgänger логинились в нее, относятся к сетям «Мегафона». Значительная часть IP-адресов, с которых управлялась кампания в Facebook, принадлежат АО «Воентелеком».

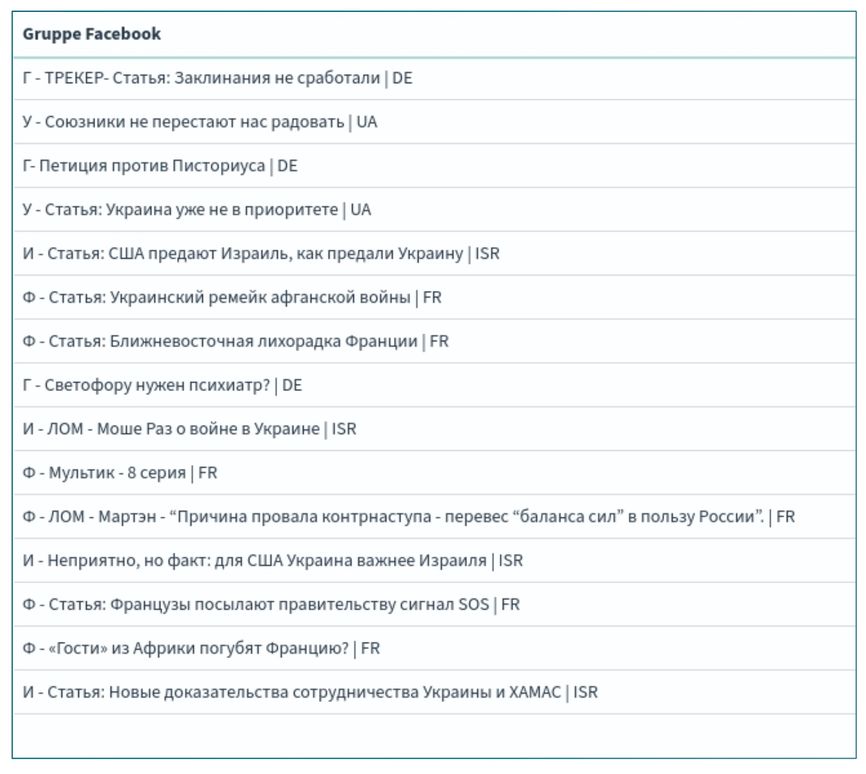

Фрагмент панели управления Keitaro. Названия кампаний Doppelgänger для продвижения в Facebook

Скриншот из расследования Баварской службы по защите конституции

Благодаря доступу к панели Keitaro немецкие спецслужбы также установили, что показывать фейки в рамках кампании ее операторы планировали только в следующих странах: США, Франции, Германии, Нидерландах, Израиле, Великобритании и России.

Для каждой из стран, находящихся под атакой сети Doppelgänger, использовались темы, призванные вызвать беспокойство и посеять сомнения в обществе. Например, для пользователей Facebook в Израиле рекламировали статьи о том, что США предали Израиль, как когда-то предали Украину. Также рекламировалась статья о том, что Украина для США важнее, чем помощь Израилю. Для пользователей из Франции предназначались материалы о том, что африканцы и выходцы с Ближнего Востока угрожают французам. В Германии продвигались ссылки на петицию против министра обороны Бориса Писториуса.

Связи с российскими компаниями, «Ростехом» и ГРУ

Ранее проект узнал, что в работу кремлевской сети ботов Doppelgänger вовлечены европейские компании. Впоследствии они постепенно перестали предоставлять услуги пропагандистской кампании. Российские организации, стоящие за кампанией, — две компании под названием Struktura и Social Design Agency — находятся под санкциями ЕС с середины 2023 года.

Одну из информационных атак Doppelgänger расследовали власти Франции. В начале 2024 года они выяснили, что за ней стояли находящиеся под европейскими санкциями IT-компании «Национальные технологии» и «Агентство социального проектирования» (АСП). Конечным владельцем ООО «Национальные технологии» является «Ростех». Также боты продвигали сайт EuroBRICS, который имеет доказанные связи с подразделением психологических операций (в/ч 54777) ГРУ. Ранее Евросоюз ввел пакет санкций против участников кампании по манипулированию цифровой информацией, в этот пакет вошли вышеназванные «Национальные технологии», АСП, а также несколько офицеров той самой в/ч 54777 ГРУ.